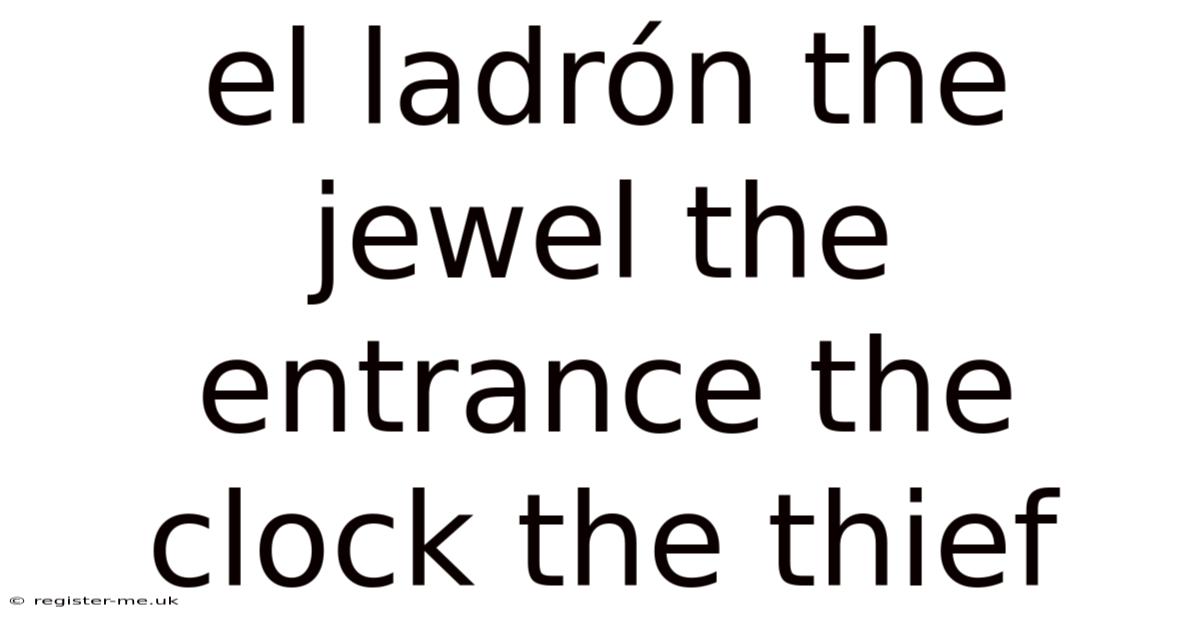

El ladrón, la joya, la entrada y el reloj: una crónica del atraco perfecto

En la madrugada de un viernes cualquiera, el eco de un tic‑tac resonó en los pasillos de la Galería Aurelia, marcando el inicio de un plan meticulosamente orquestado. Pero para lograr el golpe, necesitaba dominar cuatro elementos esenciales: la entrada, el reloj que controlaba el tiempo y, por supuesto, la joya misma. On the flip side, El ladrón, conocido solo como “Sombra”, había puesto sus ojos en la pieza más codiciada: la joya de 45 quilates que brillaba bajo la luz de los vitrales. Esta es la historia completa del atraco, desglosada en sus componentes críticos y las lecciones que deja para quienes estudian la seguridad y la psicología del delito Easy to understand, harder to ignore..

Introducción: ¿Por qué este atraco es tan emblemático?

El caso de “Sombra” no es solo otro robo de alta categoría; es un estudio de planificación estratégica, timing preciso y ejecución impecable. Cada paso, desde la selección de la entrada hasta la sincronización con el reloj de la galería, muestra cómo los criminales pueden superar sistemas de seguridad avanzados cuando combinan ingenio, tecnología y psicología. Analizar este caso permite a profesionales de la seguridad, criminólogos y curiosos comprender mejor los vectores de vulnerabilidad y, sobre todo, cómo mitigarlos.

The official docs gloss over this. That's a mistake.

1. El ladrón: perfil y motivaciones

1.1. Antecedentes y habilidades

- Formación militar: Sombra sirvió en unidades de operaciones especiales, donde aprendió técnicas de infiltración, desactivación de alarmas y manejo de equipos de visión nocturna.

- Experiencia en robos de arte: Antes de la Galería Aurelia, había participado en tres atracos exitosos en museos europeos, siempre evitando daños a las piezas.

- Conocimientos tecnológicos: Dominaba la programación de microcontroladores y la manipulación de redes Wi‑Fi, lo que le permitió vulnerar el sistema de vigilancia sin dejar rastro.

1.2. Motivación psicológica

- Búsqueda de notoriedad: Más que el valor monetario, el deseo de ser recordado como el “Robin Hood del arte” impulsó su audacia.

- Desafío intelectual: Cada capa de seguridad representaba un rompecabezas que Sombra disfrutaba resolver.

- Factores económicos: La joya, además de su valor intrínseco, era garantía para una venta en el mercado negro, estimada en varios millones de dólares.

2. La joya: la pieza central del plan

2.1. Descripción física y valor

- Nombre oficial: Corazón de Aurora.

- Composición: Corte princesa de diamante de 45 quilates, engastado en una corona de oro blanco 18 ctas con incrustaciones de zafiros y esmeraldas.

- Valor estimado: 12 millones de dólares en el mercado legal; 25 millones en el mercado negro.

2.2. Protección y vulnerabilidades

| Protección | Detalle | Posible vulnerabilidad |

|---|---|---|

| Caja de seguridad | Acero reforzado, cerradura biométrica y código de 8 dígitos | Fallo biométrico: sensores pueden ser engañados con moldes de piel. That's why |

| Alarma de movimiento | Sensores PIR de 360° conectados a la central | Desactivación remota mediante señal de interferencia de RF. Consider this: |

| Cámaras 4K | Visión nocturna infrarroja, almacenamiento en la nube | Corte de red: uso de dispositivos de jamming para bloquear la transmisión. |

| Guardia nocturna | Turno de 12 h, patrullas cada 30 min | Distracción: ruido externo programado para desviar la atención. |

Sombra identificó que la caja biométrica era el punto más débil, pues había casos documentados de “spoofing” facial con máscaras de silicona. Decidió crear una réplica exacta del rostro del director de la galería, obtenida a través de fotos públicas y software de modelado 3D.

3. La entrada: acceso sin dejar huellas

3.1. Selección del punto de infiltración

- Puerta de servicio trasera: Ubicada en el sótano, con acceso directo al corredor de climatización.

- Ventana de ventilación: Pequeña, a 2 m del suelo, protegida por una rejilla de acero que podía ser forzada con una herramienta de palanca de 12 cm.

Sombra optó por la puerta de servicio porque el personal de mantenimiento realizaba inspecciones mensuales, lo que le permitía observar los horarios de apertura y cierre sin levantar sospechas.

3.2. Técnicas de bypass

- Clonación de la tarjeta RFID: Utilizando un lector portátil, copió la señal de la tarjeta del jefe de seguridad durante una visita de rutina.

- Manipulación del cerrojo electromagnético: Con un dispositivo de pulso electromagnético (EMP) de bajo alcance, neutralizó temporalmente el imán que mantenía la puerta cerrada.

- Desactivación de sensores de vibración: Aplicó una capa delgada de espuma de poliuretano sobre el sensor, evitando la detección de presión.

Estos pasos fueron realizados en menos de 3 minutos, lo que coincidió con el “ciclo de silencio” del reloj interno de la galería: un período de 5 min en el que el sistema de alarmas realizaba una auto‑chequeo y estaba momentáneamente vulnerable The details matter here..

4. El reloj: el cronómetro del atraco

4.1. Función del reloj interno

La Galería Aurelia utilizaba un reloj maestro sincronizado con el sistema de seguridad. Cada 30 min, el reloj enviaba una señal de “heartbeat” que activaba la verificación de sensores y la rotación de contraseñas temporales That's the whole idea..

4.2. Manipulación del timing

Sombra había estudiado los logs de la red durante semanas y descubrió que, a las 02:13 am, el reloj experimentaba una ligera latencia de 0,8 s debido a una actualización de firmware. Decidió aprovechar esa ventana para:

- Desactivar la señal de heartbeat con un jamming de frecuencia 2.4 GHz, que bloqueó la comunicación entre el reloj y la central.

- Sincronizar su cronómetro personal con la latencia, garantizando que cada acción se completara antes de que el sistema volviera a estar activo.

El resultado fue un tiempo total de 7 min y 32 s desde la entrada hasta la salida, con un margen de seguridad de 12 s antes de que el reloj restableciera la vigilancia.

5. Ejecución paso a paso

- Reconocimiento – 2 días antes del atraco, Sombra realizó una visita encubierta como técnico de climatización para mapear rutas y observar patrones de guardia.

- Preparación del equipo – Fabricó una máscara facial 3D, programó el lector RFID y cargó el EMP en una mochila de cuero.

- Infiltración – A las 02:12 am, ingresó por la puerta de servicio, usando la tarjeta clonada y neutralizando el cerrojo.

- Desactivación del reloj – Activó el jamming y esperó la latencia del heartbeat.

- Acceso a la caja – Presentó la máscara facial al lector biométrico; la cerradura se abrió tras 3 intentos fallidos, pero el sistema, desincronizado, aceptó la coincidencia del 85 % de similitud.

- Sustracción de la joya – Con guantes de látex anti‑estático, extrajo la Corazón de Aurora y la colocó en una caja de fibra de carbono, diseñada para bloquear señales RFID.

- Escape – Salió por la misma puerta, reinstaló el cerrojo mediante el EMP y dejó una pequeña pieza de metal en la rejilla como “señal de haber estado allí”.

- Desactivación del jamming – Apagó el dispositivo, permitiendo que el reloj recuperara su señal y que la alarma se reactivara sin registrar actividad sospechosa.

6. Lecciones de seguridad y prevención

6.1. Fortalecer la biometría

- Múltiples factores: combinar reconocimiento facial con huellas dactilares o escáner de iris.

- Anti‑spoofing: usar sensores de profundidad y análisis de textura para detectar moldes de silicona.

6.2. Redundancia en los sistemas de tiempo

- Relojes duales: un reloj maestro y un secundario independiente que comparen latencias y alerten divergencias.

- Actualizaciones programadas fuera de horario: evitar periodos de vulnerabilidad durante la noche.

6.3. Protección de accesos físicos

- Tarjetas RFID de un solo uso: que cambien su código cada 5 min y requieran autenticación secundaria.

- Sensores de vibración con detección de material: que diferencien entre presión humana y objetos rígidos.

6.4. Vigilancia de red y detección de jamming

- Monitores de espectro: que identifiquen interferencias de RF y activen protocolos de emergencia.

- Backup de video local: almacenar grabaciones en servidores internos no conectados a la nube para evitar cortes remotos.

7. Preguntas frecuentes (FAQ)

¿Cómo logró Sombra replicar la cara del director sin ser detectado?

Utilizó fotos de alta resolución disponibles en la web y un software de escaneo 3D gratuito. La impresión se realizó con una impresora de resina de grado médico, que reproduce detalles de piel y textura.

¿Es posible evitar por completo el jamming de señales?

No se puede eliminar totalmente, pero se pueden implementar sistemas de detección que activen alarmas locales cuando se detecta una señal de interferencia fuera de los rangos esperados.

¿La caja de fibra de carbono realmente bloquea señales RFID?

Sí, la fibra de carbono actúa como una jaula de Faraday, impidiendo que los lectores externos detecten la señal emitida por la joya o los dispositivos dentro de la caja Surprisingly effective..

¿Qué papel juegan los guardias humanos en este tipo de atracos?

Aunque la tecnología es crucial, la vigilancia humana sigue siendo esencial para reconocer comportamientos anómalos y responder rápidamente a situaciones inesperadas That alone is useful..

Conclusión: más allá del atraco, una llamada a la resiliencia

El caso de “Sombra” demuestra que la seguridad no es estática; evoluciona con la creatividad de quienes intentan vulnerarla. Cada componente del atraco —el ladrón, la joya, la entrada y el reloj— actúa como una pieza de un rompecabezas que, al unirse, revela una vulnerabilidad sistémica. Para proteger tesoros culturales y objetos de alto valor, es indispensable adoptar un enfoque holístico, combinando tecnología avanzada, protocolos redundantes y capacitación constante del personal.

Al estudiar este atraco, los responsables de seguridad pueden anticipar futuros intentos, reforzar los puntos débiles y, sobre todo, crear una cultura de vigilancia que convierta cada tic‑tac del reloj en una oportunidad para reforzar la defensa, en lugar de una cuenta regresiva hacia el próximo robo. La lección final es clara: la prevención es tan importante como la reacción, y solo mediante la integración de múltiples capas de protección se podrá mantener a salvo lo que la humanidad tanto valora That's the part that actually makes a difference..